1、Teardaop 不是流量型拒绝服务攻击

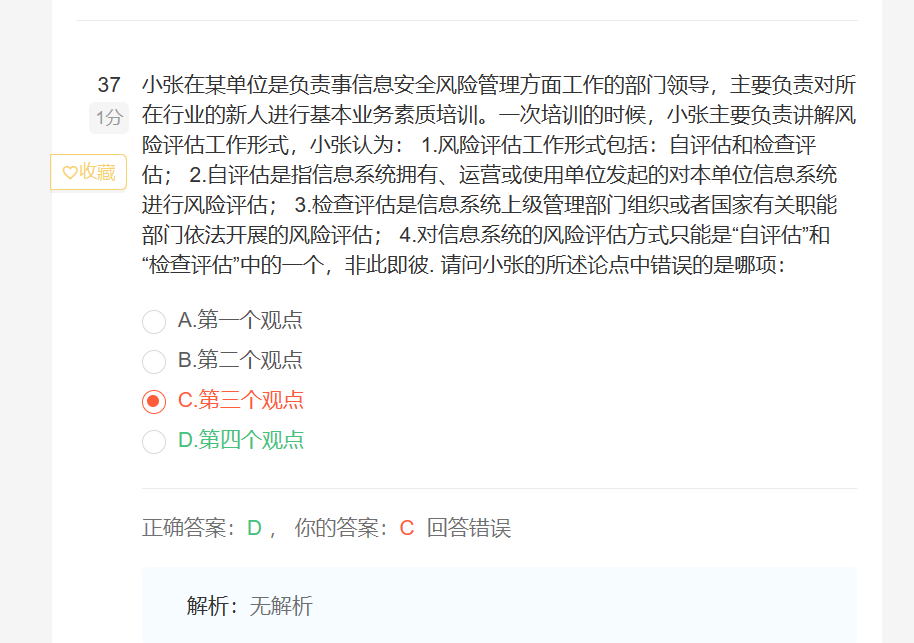

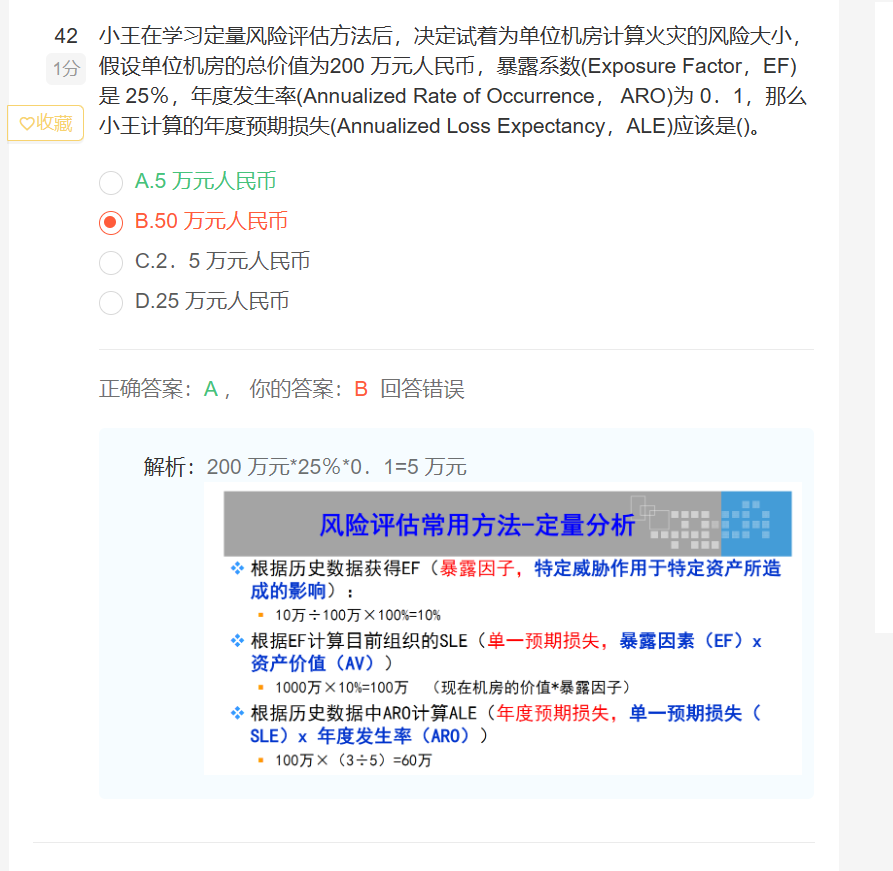

2、风险评估

准备阶段:风险评估计划书、风险评估方案、风险评估方法和工具列表

风险要素识别:资产清单、威胁列表、脆弱性列表、已有安全措施列表、漏洞扫描

风险分析:风险计算报告

风险结果判定:风险程度等级列表、风险评估报告

3、文明传输问题:SSH

4、《信息技术安全评估准则》共分为7个递增的评估保证等级

5、“统一威胁管理”简称UTM

6、入侵检测技术不能实现“ip地址欺骗”功能

7、BSI模型由三根支柱来支撑:风险管理、安全接触点、安全知识

8、KPI主要理论基础:公钥密码算法

9、白盒测试的具体优点:确定程序准确性或程序特定逻辑路径的状态

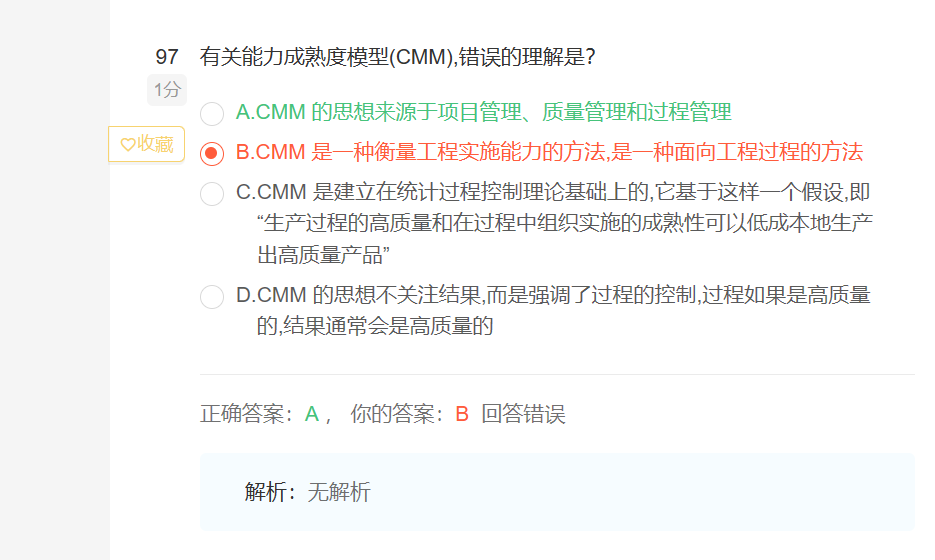

10、CMM(能力成熟度模型)思想来自:系统论

11、我国网络安全等级保护政策顺序(2.5.1.3.4)

①思想提出②保护工作试点③等级保护文件颁布④等级保护标准发布⑤基本国策